Een man-in-the-middle aanval is moeilijk te identificeren en te verdedigen. MITM-aanvallen zijn over het algemeen niet afhankelijk van het infecteren van computers aan beide uiteinden van het systeem. In plaats daarvan zijn ze afhankelijk van het besturen van de communicatie-uitrusting tussen twee systemen. Bijvoorbeeld, een kwaadwillende router die gratis wifi biedt 3 Gevaren om in te loggen op openbare wifi 3 Gevaren om in te loggen op openbare wifi Je hebt gehoord dat je PayPal, je bankrekening en mogelijk zelfs je bankrekening niet moet openen e-mail terwijl openbare WiFi wordt gebruikt. Maar wat zijn de werkelijke risico's? Meer lezen op een openbare locatie kan een man-in-the-middle-aanval uitvoeren.

Een offline Man-in-the-Middle-aanval

Man-in-the-middle-aanvallen waren rond voor computers. Dit type aanval houdt in dat een aanvaller zichzelf invoegt tussen twee partijen die met elkaar communiceren. Man-in-the-middle-aanvallen zijn in essentie afluisterende aanvallen.

Stel bijvoorbeeld dat u met iemand communiceert via fysieke mail: u schrijft brieven aan elkaar. Als je een gekke postbode had, zouden ze elke brief die je mailt, kunnen onderscheppen, openen, lezen en de brief opnieuw verpakken en naar de oorspronkelijke ontvanger sturen. De oorspronkelijke ontvanger zou u dan een brief terugsturen en de postbode zou de brief openen, lezen, opnieuw verpakken en aan u overhandigen. Je zou niet weten dat er een man in het midden van je communicatiekanaal zit - goed uitgevoerd, dit soort aanval is onzichtbaar voor de deelnemers.

Dit soort afluisteren - het overnemen van een communicatiekanaal tussen twee deelnemers en afluisteren van het verkeer - is de kern van een man-in-the-middle-aanval. Het kan slechter zijn dan alleen het lezen van persoonlijke correspondentie. Als u brieven met zakelijke plannen heen en weer stuurt, kan de aanvaller die gegevens onderscheppen zonder dat u het weet.

De aanvaller kan ook de berichten in transit wijzigen. Laten we zeggen dat je iemand een brief stuurt. De man-in-het-midden kan een briefje aan die brief toevoegen en om een gunst vragen - misschien vragen ze de persoon aan de andere kant om wat geld op te nemen, omdat je echt geld nodig hebt. Natuurlijk, het schrijven ziet er misschien niet hetzelfde uit, maar de man-in-the-middle kan uw brief woord voor woord herschrijven, hun aangepaste bericht toevoegen en de brief naar de ontvanger verzenden. Zolang de man-in-het-midden dit de hele tijd aan het doen was, merkte de ontvanger niet dat het niet je handschrift was. De ontvanger kan een brief terugschrijven en vermelden dat deze wat geld bevatte, en de man-in-het-midden kon het geld houden, hun brief herschrijven - de verwijzing naar het geld weglaten - en de brief naar u sturen. Dit vergt een beetje werk in een offline wereld, maar het is veel gemakkelijker om dit soort dingen online te doen waar het door software kan worden geautomatiseerd.

Online Man-in-the-Middle-aanvallen

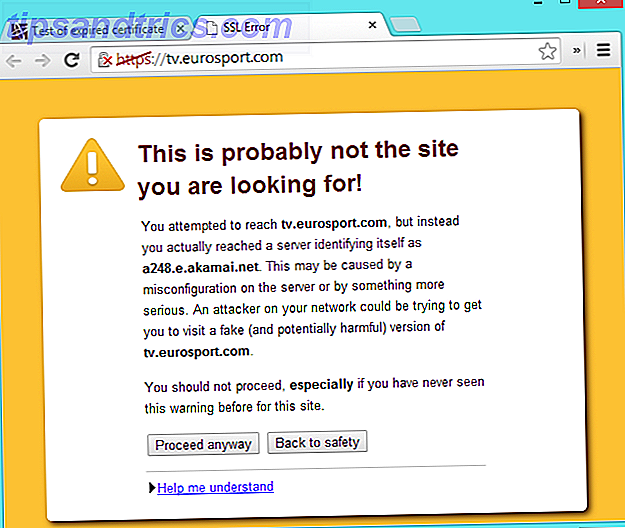

Online man-in-the-middle-aanvallen werken op dezelfde manier. Laten we bijvoorbeeld zeggen dat u verbinding maakt met een kwaadwillende draadloze router - misschien een router die gratis Wi-Fi op een openbare locatie aanbiedt. U probeert vervolgens verbinding te maken met de website van uw bank. In het meest voor de hand liggende aanvalscenario ziet u een certificaatfout die aangeeft dat de website van de bank niet over het juiste versleutelingscertificaat beschikt. Dit zou u waarschuwen voor een man-in-the-middle-aanval, maar heel wat mensen kunnen door dit foutbericht bladeren. U logt in bij uw bank en voert transacties uit zoals u dat normaal zou doen. Alles lijkt in orde te zijn.

In werkelijkheid kan een aanvaller een nep-server hebben ingesteld die je bank lijkt te zijn. Wanneer u verbinding maakt, wordt de webpagina van de bank opgehaald, wordt deze een beetje aangepast en wordt deze aan u gepresenteerd. U logt in met uw accountgegevens en die gegevens worden verzonden naar de man-in-the-middle-server. De server logt dan in voor u, pakt uw accountdetailspagina en stuurt u een kopie. Alles ziet er misschien normaal uit, maar er zit echt een server in het midden, die gegevens heen en weer doorstuurt en de gevoelige informatie afluistert. Het certificaatprobleem was de enige waarschuwing - de man-in-the-middle-server zou niet het juiste beveiligingscertificaat hebben dat uw echte bankwebsite zou hebben.

Met typische niet-versleutelde HTTP-websites - niet-gecodeerde HTTPS-websites Wat is HTTPS en hoe kunnen beveiligde verbindingen per standaard worden ingesteld Wat is HTTPS en hoe beveiligde verbindingen per standaard in te schakelen Beveiligingszorgen verspreiden zich wijd en zijd en hebben de voorhoede bereikt van de meeste mensen. Termen als antivirus of firewall zijn niet langer vreemd vocabulair en worden niet alleen begrepen, maar ook gebruikt door ... Lees meer - je zou geen waarschuwing hebben voor een man-in-the-middle aanval. Daarom worden gevoelige webpagina's zoals accountaanmeldingspagina's, online banksystemen, winkelsites en e-maildiensten meestal aangeboden via HTTPS.

De bovenstaande aanval hangt niet af van het klikken door een certificaatwaarschuwing. De SSLStrip-aanvalstool kan HTTPS-codering van een site verwijderen, dus u bezoekt de website van uw bank, wordt omgeleid naar een niet-versleutelde HTTP-versie en loopt gevaar als u probeert in te loggen. De enige aanwijzing dat er een probleem was, is dat uw bank-site werd aangeboden via HTTP in plaats van HTTPS - iets wat heel gemakkelijk te missen is.

Andere man-in-the-middle-aanvallen kunnen afhankelijk zijn van software die uw computer infecteert - bijvoorbeeld malware 10 stappen die u moet nemen als u malware op uw computer ontdekt 10 stappen die u moet nemen als u malware op uw computer ontdekt We zouden graag denken dat de Internet is een veilige plek om onze tijd door te brengen (hoest), maar we weten allemaal dat er risico's zijn om elke hoek. E-mail, sociale media, kwaadwillende websites die hebben gewerkt ... Lees meer kan zich op de achtergrond op uw computer verbergen en plaatst zichzelf tussen uw webbrowser en de servers waarmee het contact maakt om een man-in-the-middle-aanval op uw browser uit te voeren. Dergelijke malware moet natuurlijk door goede antivirussoftware kunnen worden gedetecteerd.

Verdedigen tegen MITM-aanvallen

MITM-aanvallen zijn moeilijk te verdedigen tegen jouw einde. Ze geven over het algemeen aan dat een communicatiekanaal zelf - zoals een wifi-router - in gevaar is. Het detecteren van man-in-the-middle-aanvallen is mogelijk, maar de externe server moet gebruikmaken van HTTPS-codering en u hebt mogelijk een scherp oog nodig. Hier zijn een paar tips:

- Negeer geen certificaatwaarschuwingen : een veiligheidscertificaatwaarschuwing geeft aan dat er een serieus probleem is. Het certificaat komt niet overeen met de server die u ziet, dus dit kan betekenen dat u communiceert met een phishing-server of een bedriegerserver die een MITM-aanval uitvoert. Het kan ook wijzen op een verkeerd geconfigureerde server, waardoor veel mensen zijn getraind om het te negeren. Klik niet alleen door waarschuwingspagina's zoals deze, vooral wanneer u toegang zoekt tot gevoelige sites zoals uw e-mail of online bankieren.

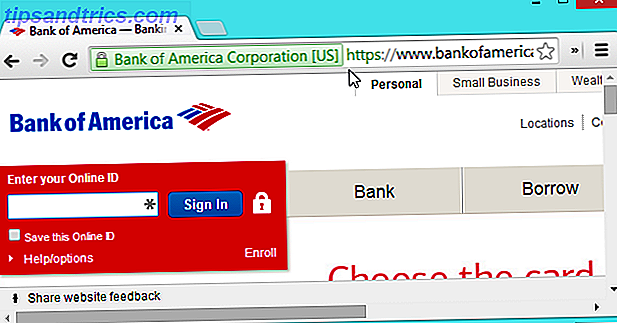

- Controleer op HTTPS : wanneer u verbinding maakt met een gevoelige site waar u een belangrijk wachtwoord of creditcardgegevens invoert, moet u ervoor zorgen dat de site HTTPS-codering gebruikt. Snel een blik werpen op uw adresbalk en zorgen dat de codering aanwezig is voordat u zich aanmeldt, vooral op openbare Wi-Fi-netwerken. De HTTPS Everywhere plug-in van EFF zal hier een beetje helpen, waardoor uw browser HTTPS moet gebruiken waar sites het ondersteunen. Versleutelen van uw webbrowsen met HTTPS overal [Firefox] Versleutelen van uw webbrowsen met HTTPS overal [Firefox] HTTPS Everywhere is een van die extensies die alleen Firefox mogelijk maakt. Pontern ontwikkeld door de Electronic Frontier Foundation, leidt u automatisch om naar de gecodeerde versie van websites. Het werkt op Google, Wikipedia en ... Lees meer.

- Oefening Let op met openbare wifi-netwerken : wees vooral voorzichtig wanneer u verbinding maakt met openbare Wi-Fi-netwerken die u niet vertrouwt. Vermijd het doen van online bankieren en andere bijzonder gevoelige dingen op dergelijke netwerken. Wees vooral achterdochtig als u certificaatfoutmeldingen en gevoelige sites ziet zonder HTTPS-codering op openbare Wi-Fi-netwerken.

- Antivirussoftware uitvoeren : antivirussoftware Gratis antivirusvergelijking: 5 populaire keuzes Gratis video-antivirus vergelijken: 5 populaire keuzes Doe teen-tegen-teen Wat is de beste gratis antivirus? Dit is een van de meestgestelde vragen die we ontvangen bij MakeUseOf. Mensen willen worden beschermd, maar ze willen geen jaarlijkse bijdrage betalen of ... Lees Meer en andere eenvoudige internetbeveiligingspraktijken zullen u helpen beschermen tegen mens-in-the-middle-aanvallen waarvoor malware nodig is jouw computer.

Man-in-the-middle-aanvallen zijn afhankelijk van het compromitteren van een communicatiekanaal. Het communicatiekanaal heeft meestal geen controle, dus u zult een ander communicatiekanaal willen gebruiken als u een potentiële MITM-aanval tegenkomt. Dit kan betekenen dat u de verbinding verliest van een verdacht openbaar wifi-netwerk en een veiliger internetverbinding gebruikt.

Image Credit: Andy Rennie op Flickr, Josh McGinn op Flickr, Erin Pettigrew op Flickr

![Wat is Telnet en wat zijn zijn toepassingen? [MakeUseOf Explains]](https://www.tipsandtrics.com/img/technology-explained/609/what-is-telnet-what-are-its-uses.jpg)