GRUB of de GRand Unified Bootloader is de bootloader die gewoonlijk door Linux-distributies op je harde schijf wordt geïnstalleerd. GRUB is verantwoordelijk voor het tonen van het menu waarmee je het besturingssysteem kunt kiezen dat je wilt opstarten en laat je ook de opstartopties aanpassen en regelen.

GRUB of de GRand Unified Bootloader is de bootloader die gewoonlijk door Linux-distributies op je harde schijf wordt geïnstalleerd. GRUB is verantwoordelijk voor het tonen van het menu waarmee je het besturingssysteem kunt kiezen dat je wilt opstarten en laat je ook de opstartopties aanpassen en regelen.

Awesome powers in goede handen, maar zoals je waarschijnlijk weet "met grote krachten komen grote verantwoordelijkheden", dus GRUB stelt je in staat om sommige features en boot-entries te vergrendelen om alleen de beoogde gebruikers toe te laten.

Wanneer het over beveiliging in computersystemen gaat, moet men vaak de situatie analyseren waarin iemand zich bevindt en de juiste opties kiezen. Als hackers fysieke toegang krijgen tot je computersysteem, zullen de GRUB-beveiligingsmaatregelen geen seconde duren (vrijwel niets zou doen). In een dergelijke situatie kun je het beste doen om de harde schijf versleuteld te houden, of gebruik je die optie als je harde schijf beveiligd is met een wachtwoord.

De meesten van ons hoeven zich echter niet zozeer zorgen te maken over hackers met fysieke toegang als onze niet-zo-computer-savvy familieleden en vrienden die met het systeem aan het spelen zijn. Daarvoor hebben we de inlogwachtwoorden (ze zijn niet veilig genoeg voor hackers, vertrouw me!), En dat is de situatie waarin je verstandig bent om GRUB-beveiligingsfuncties te gebruiken.

Het is ook een goede gewoonte om de herstelmodusitems met een wachtwoord te beveiligen, omdat ze door elke gebruiker kunnen worden gebruikt om root-toegang te krijgen.

Met GRUB-beveiligingsfuncties kunt u de bewerkingen van opstartopties vergrendelen die zijn geopend door op de 'e'-toets te drukken en kunt u geselecteerde of alle opstartinvoeren met een wachtwoord beveiligen.

Volg de onderstaande stappen om te zien hoe u GRUB-vermeldingen met een wachtwoord kunt beveiligen:

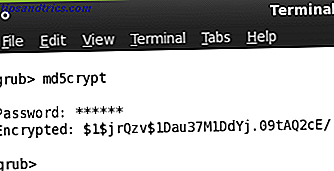

- Start de terminal op. Typ grub en druk op enter. De prompt zou veranderen in iets als 'grub>'.

- Voer md5crypt in bij de GRUB-prompt. Typ het wachtwoord in wanneer hierom wordt gevraagd en druk op Enter. De opdracht stuurt u uw wachtwoord versleuteld terug als een md5-hash. Je hebt dit nodig, dus noteer het of kopieer het naar het klembord.

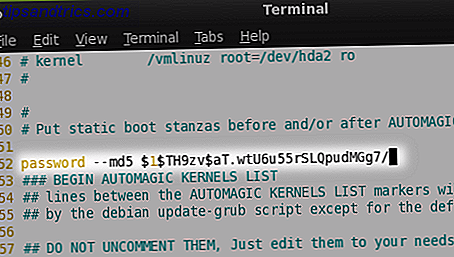

- Nu moeten we het bestand /boot/grub/menu.lst bewerken. U wordt geadviseerd om een back-up van het bestand te maken voordat u het bewerkt, voor het geval er iets misgaat.

- Voer het regelwachtwoord -md5 in vóór de regel die luidt: "BEGIN AUTOMAGIC KERNEL LIST" (eigenlijk moet het alleen maar vóór een van de bootmenupunten komen, dus je kunt het overal schrijven, zolang het maar daarvoor staat).

- Als u het bestand op dit moment opslaat zonder verdere bewerkingen, zou u de interactieve bewerking in GRUB hebben geblokkeerd. De beheerder of in dit geval moet u op de toets 'p' drukken en het juiste wachtwoord invoeren om toegang te krijgen tot deze geavanceerde opties.

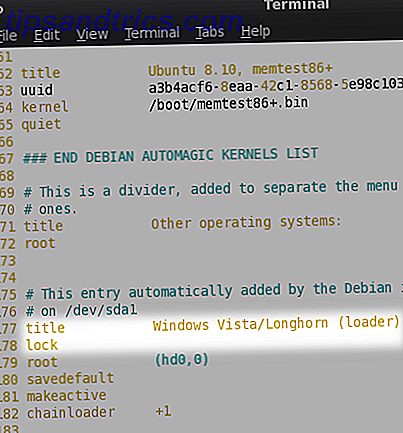

- Als u bovendien specifieke menu-items wilt vergrendelen, zodat iedereen zonder kennis van het juiste wachtwoord niet in dat besturingssysteem kan opstarten, moet u het woordslot helemaal zelf toevoegen op een afzonderlijke regel net na de titelspecificatie voor elk item in de menu.

- De volgende keer dat iemand het vergrendelde menu-item probeert te selecteren, moet hij / zij een wachtwoord invoeren voordat hij / zij in het betreffende besturingssysteem kan opstarten.

- Om de gegevens in de herstelmodus te vergrendelen, kunt u het beste de regel lockalternative = false wijzigen in lockalternative = true . Hiermee worden ook alle toekomstige herstelmodusvermeldingen geblokkeerd, zelfs als u de kernel bijwerkt.

Welke beveiligingsfuncties gebruikt u om uw systeem te beveiligen? Heb je je harde schijf versleuteld? Of gebruik je een BIOS-wachtwoord? Laat het ons weten in de comments. Bekijk ook hoe je een aangepaste achtergrond toevoegt aan GRUB-menu Hoe maak je een aangepaste Splashimage voor GRUB Hoe maak je een aangepaste Splashimage voor GRUB Meer informatie

![Combineer al uw harde schijven in één naadloze opslagcontainer met LVM [Linux]](https://www.tipsandtrics.com/img/linux/598/combine-all-your-hard-drives-into-one-seamless-storage-container-with-lvm.jpg)