Zonder je bang te willen maken, is het korte antwoord: het is heel gemakkelijk voor iedereen om je webcam te bekijken. Het lange antwoord is: sommige genetwerkte webcams vereisen niets meer dan een geheime URL, terwijl de meeste USB- of ingebouwde laptop-webcams de computer eerst moeten beschadigen.

Hier zijn drie manieren om een webcam te bekijken zonder uw medeweten.

The Obvious: Spy Software

Remote Administration Tools (of RAT's) worden vaak geïnstalleerd in bedrijfsomgevingen om machines op afstand te helpen upgraden, configureren en volgen. In 2010 hadden twee middelbare scholen in het Lower Merion School District rechtszaken tegen hen wegens het gebruik van de externe bewakingsfuncties van een applicatie genaamd LANrev zonder medeweten van studenten. De Mac-laptops waren uitgegeven en waren eigendom van de school en werden door de studenten gebruikt voor thuisstudie. De beveiligingssoftware die op deze machines was geïnstalleerd, bevatte echter een functie met de naam Diefstaltrack, waarmee beheerders de webcams op afstand konden bekijken.

Ondanks beweringen dat de functie alleen werd gebruikt in geval van gemelde diefstal van laptops, meldden veel studenten kort dat het indicatielampje van de webcam knipperde en sommigen namen maatregelen om op de camera te worden opgenomen. De wijk gaf later toe dat 56.000 foto's van de studenten waren gemaakt.

Sindsdien is er een nieuwere versie van de software uitgebracht waarvan deze functie is verwijderd.

Los het probleem op: plak de webcam af als u een geleende machine gebruikt - u weet nooit wie er kijkt.

De eenvoudigste: Bugged Networked Camera's

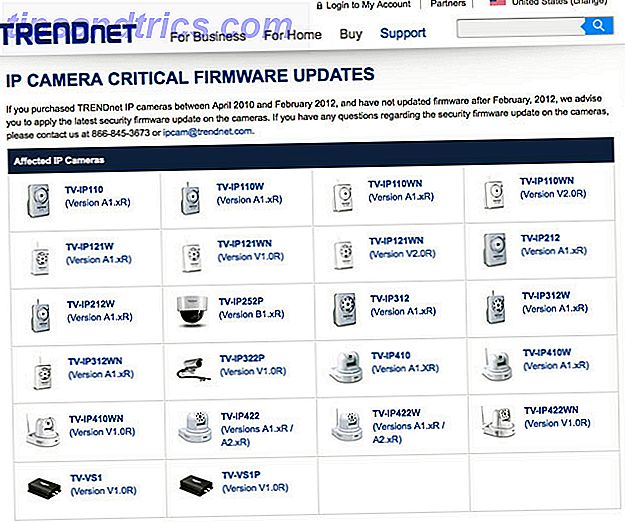

Bepaalde modellen van TRENDnet-camera's die sindsdien zijn gepatcht en niet meer worden verkocht (hoewel duizenden in gebruik blijven) waren kwetsbaar in de mate dat een normaal persoon angstaanjagend zou vinden: u hoeft alleen het openbare IP-adres van de camera te kennen. Deze camera's worden meestal gebruikt in kleine bedrijven, thuisbeveiliging en om kinderen en baby's te monitoren.

Hoewel TRENDnet zijn best deed om contact op te nemen met de gelekte lijst met getroffen IP-adressen, blijft een jaar op ongeveer 5% daarvan toegankelijk. Je kunt aan de hand van de onderstaande schermafbeelding zien dat de meeste nu ontoegankelijk zijn. Het is echter nog steeds mogelijk om naar deze camera's te zoeken en er zijn meer bijgewerkte lijsten te vinden op verborgen TOR-knooppunten ( Wat is het TOR-netwerk? Hoe het Tor-project u kan helpen uw eigen online privacy te beschermen Hoe het Tor-project kan helpen U beschermt uw eigen online privacy Privacy is een constant probleem met vrijwel alle grote sites die u vandaag bezoekt, vooral die sites die regelmatig met persoonlijke informatie omgaan, maar de meeste beveiligingsinspanningen zijn momenteel gericht op de ... Lees meer ) .

Ik verzin dit niet: hier is de livestream van dat restaurant dat nog niet is opgelost. Als je weet waar het zich bevindt, laat het dan weten.

Een aantal camera's van het merk Foscam waren allemaal onderhevig aan een soortgelijke bug, waarbij de aanvaller eenvoudig op Enter moest drukken wanneer hem om een gebruikersnaam en wachtwoord werd gevraagd om de livestream te bekijken. Helaas is Foscam ook gespecialiseerd in babyfoons. Het verschil in dit geval was dat deze babyfoons een ingebouwde luidspreker hadden, waardoor de ouders hun kind op afstand konden kalmeren. Zoals blijkt, zo kon iedereen die de camera via de hack gebruikte, als twee families (augustus 2013, april 2014) erachter komen op de harde manier - nadat ze wakker waren geworden van obsceniteiten tegen hun baby's.

... de camera draaide zich vervolgens van zijn verstijfde dochter om en wees rechtstreeks op hem. "Toen schreeuwde het naar me, " zei Adam. "Sommige slechte dingen, sommige obsceniteiten. Dus heb ik de camera losgekoppeld. "( Citaat uit FOX19 interview )

Los het probleem op: als u een FOSCAM bezit (modelnummers: FI8904W, FI8905E, FI8905W, FI8906W, FI8907W, FI8909W, FI8910E, FI8910W, FI8916W, FI8918W en FI8919W), moet u de firmware onmiddellijk bijwerken. TRENDnet-klanten, bezoek de ondersteuningspagina om de volledige lijst met betrokken modellen te bekijken en om een update te downloaden.

Sterker nog: sluit geen camera aan op internet en als het absoluut moet, zorg er dan voor dat u het apparaat registreert op de website van de fabrikant, zodat er zich een beveiligingslek voordoet, u als eerste hiervan op de hoogte bent en in staat bent om actie ondernemen. Het probleem is natuurlijk dat dergelijke bugs jarenlang in het wild kunnen zijn voordat iemand de minste aanwijzing heeft - zoals het geval was met de recente HeartBleed OpenSSL bug Massive Bug in OpenSSL zet veel van internet op risico Massale bug in OpenSSL zet in Veel van internetrisico Als u een van die mensen bent die altijd heeft geloofd dat open source-cryptografie de veiligste manier is om online te communiceren, staat u een beetje voor verrassingen. Lees verder .

Sterker nog: sluit geen camera aan op internet en als het absoluut moet, zorg er dan voor dat u het apparaat registreert op de website van de fabrikant, zodat er zich een beveiligingslek voordoet, u als eerste hiervan op de hoogte bent en in staat bent om actie ondernemen. Het probleem is natuurlijk dat dergelijke bugs jarenlang in het wild kunnen zijn voordat iemand de minste aanwijzing heeft - zoals het geval was met de recente HeartBleed OpenSSL bug Massive Bug in OpenSSL zet veel van internet op risico Massale bug in OpenSSL zet in Veel van internetrisico Als u een van die mensen bent die altijd heeft geloofd dat open source-cryptografie de veiligste manier is om online te communiceren, staat u een beetje voor verrassingen. Lees verder .

Moeilijker: elke webcam

Gehackte netwerkcamera's zijn één ding - ze zijn ontworpen om hun beelden toch uit te zenden, gewoon niet normaal om de hele wereld - maar is het mogelijk om toegang te krijgen tot een oude gewone laptop-webcam? En zou je zelfs weten of het werd benaderd?

Het goede nieuws is dat over het algemeen, nee, een hacker hier niet eenvoudig kan zitten en een URL kan typen om naar uw webcam te kijken. Wat ze wel kunnen doen, is het systematisch scannen van een netwerk voor kwetsbare besturingssystemen en automatisch een Trojan injecteren als er iets nuttigs wordt gevonden. Dit wordt vrij gemakkelijk verhinderd door achter firewalls te blijven, poorten te sluiten die niet nodig zijn en up-to-date te blijven met beveiligingsoplossingen - met andere woorden, een basisniveau van voorzorgsmaatregelen nemen. Daarom is het gebruik van Windows XP nu heel gevaarlijk Wat Windows XPocalypse voor u betekent Wat Windows XPocalypse voor u betekent Microsoft gaat in april 2014 de ondersteuning voor Windows XP beëindigen. Dit heeft ernstige gevolgen voor zowel bedrijven als consumenten. Dit is wat u moet weten als u nog steeds Windows XP gebruikt. Lees meer: er zullen onnoemelijke aantallen fouten blijven die vanaf dit punt niet zijn opgelost.

In plaats daarvan is het waarschijnlijker dat een hacker je gewoon zal vragen om een Trojaans paard te installeren, en dat doe je heel graag. Dit kan zijn via een schadelijke e-mailbijlage, vermomd als een. scr of. exe- bestand; een malafide webpagina die u bezoekt in een kwetsbare browser (Internet Explorer 9, 10 en 11 werden onlangs getroffen door deze vervelende bug), of zoiets eenvoudigs als een telefoontje van een beweerde Microsoft-medewerker Wat moet u doen nadat u voor een valse IT hebt gevallen Steun Scam? Wat moet je doen na val voor een valse IT-support oplichting? Zoek naar "nep-technische ondersteuningszwendel" en u zult begrijpen hoe vaak dit wereldwijd voorkomt. Enkele eenvoudige voorzorgsmaatregelen na het evenement kunnen u helpen om u minder slachtoffer te voelen. Meer lezen om uw met Windows geïnfecteerde Windows-machine te repareren (die niet geïnfecteerd was, maar nu is).

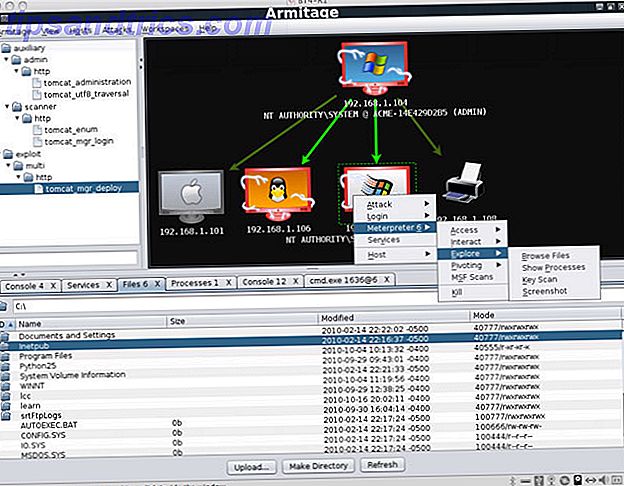

Het punt is dat wanneer de aanvaller zijn Trojaanse rootkit op je computer heeft geïnstalleerd, alles mogelijk is - inclusief het openen van je webcam-stream. De tool die tegenwoordig het meest wordt gebruikt, heet Metasploit, dat na installatie een aantal externe afstandsbedieningsfuncties opent, inclusief key logging en het op afstand bekijken van webcams. Je systeem is wijd open voor de hacker.

De meeste webcams hebben een soort LED die aangeeft wanneer het is ingeschakeld, maar afhankelijk van de hardware kan dit worden omzeild, dus je zou het niet eens weten.

Dus het antwoord op "hoe gemakkelijk het voor iemand om mijn webcam te hacken?" Is echt ... het hangt ervan af. Maar u kunt het zo moeilijk mogelijk maken door de nieuwste beveiligingsupdates te installeren en een gerenommeerd antivirussysteem te gebruiken, en eenvoudig uzelf te informeren over de verschillende aanvalsvectoren die hackers gebruiken How A Computer Virus spreidt online en wat u kunt Do To Stop It Hoe een computervirus zich online verspreidt, en wat u kunt doen om het te stoppen Virussen zijn lastig. Ze misbruiken de mogelijke kwetsbaarheid van uw computer; en als die er niet zijn, zullen ze wachten tot je een fout maakt - door een bijlage te openen die je niet hoort te gebruiken of door op een ... Lees meer te klikken.