Een succesvolle phishing-aanval gebruikt bedrog om onwetende verdachten voor de gek te houden door persoonlijke gegevens te onthullen of op een schadelijke link te klikken. De complexiteit van phishing-aanvallen is ook in de loop der jaren steeds sterker geworden. En terwijl de eenvoudige e-mail met een nep-bedrijfslogo nog steeds werkt, gaan oplichters zich nog meer inspannen om hun oplichting te implementeren.

Het nieuwste spel uit het phishing-scammersboek is de URL-spoof: een lookalike URL die zich voordoet als een URL die u gewoonlijk vertrouwt. Maar hoe laat een oplichter hun URL er hetzelfde uitzien? En hoe kun je voorkomen dat je betrapt wordt? Laten we kijken.

Internationale domeinnamen: een zeer korte geschiedenis

Om te begrijpen hoe een scammer een URL vervalst, moet u iets meer weten over hoe domeinnamen werken.

Tot 2009 konden URL's alleen bestaan uit de Latijnse letters a tot z, zonder accenten, glyphs of andere symbolen. Het internetbedrijf voor toegewezen namen en nummers (ICANN), een non-profitorganisatie die vitale databases onderhoudt. Welke URL-domeinuitbreidingen staan voor en waarom ze nodig zijn. Welke URL-domeinuitbreidingen staan voor en waarom ze nodig zijn Er is veel meer op internet dat alleen maar .com, .org en .net-sites zijn. De wereld van topleveldomeinen explodeerde een paar jaar geleden. Maar wat is een TLD? Laten we het uitzoeken. Lees meer intrinsiek voor het functioneren van het internet, veranderde dit systeem. internetgebruikers konden nu URL's registreren met behulp van een breed scala aan alternatieve scripts, waaronder Grieks, Cyrillisch en Chinees, evenals Latijnse karakters met accenten en meer.

Er is een goede reden voor deze verandering. Naarmate het internet uitbreidt, veranderen de demografische gegevens van de gebruiker. Zo groeide het aantal internetgebruikers in Noord-Amerika van 2009 tot 2017 van 259 miljoen tot 320 miljoen, een stijging van 23 procent. Tegelijkertijd groeide het aantal internetgebruikers in Azië van 790 miljoen naar 1, 938 miljard, een toename van 145 procent.

Terwijl de Noord-Amerikaan en een groot deel van de Europese markt op zoek zijn naar verzadiging, komt de rest van de wereld nog maar net online en het zijn die talen en alfabetten die de richting van internet bepalen.

Scripts Sta URL-spoofing toe

De introductie van een breed scala aan nieuwe scripts voor de registratie van het URL-domein was een nieuwe aanvalsweg voor oplichters. Ook bekend als een homografische domeinnaamaanval, registreren oplichters URL's met niet-Latijnse tekens die er precies hetzelfde uitzien als hun reguliere tegenhangers.

Laten we de makeuseof.com URL gebruiken als een voorbeeld. De normale URL gebruikt standaard Latijnse tekens. Maar we kunnen een aantal ongelooflijk subtiele wijzigingen in de URL aanbrengen met niet-standaard tekens. Eigenlijk is makeuseof.com deze keer helemaal anders geschreven. Hoe?

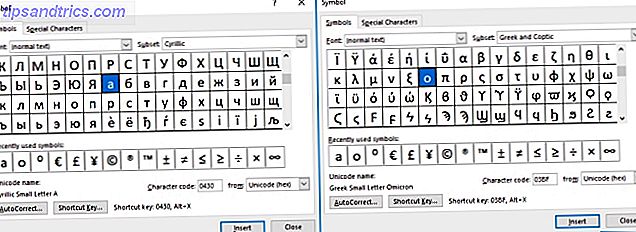

Ik vervang de Latijnse "a" (U + 0041, de Unicode-identifier van het personage) met een "a" (U + 0430) van het Cyrillische alfabet en de Latijnse "o" (U + 006F) met de kleine Omicron (U + 03BF) uit het Griekse alfabet. Let op het verschil? Natuurlijk niet. En dat is precies waarom URL-spoofing werkt. De introductie van homografische (visueel vergelijkbare) letters op de originele URL staat een potentiële oplichter toe om de makeuseof.com URL te registreren.

Combineer de nep-url met een gestolen HTTPS-certificaat en een oplichter kan dezelfde site zijn als waarop u dit artikel leest (wacht ... is dit de echte site?).

Andere varianten

De makeuseof.com URL is een uitstekend voorbeeld omdat deze twee homografische karakters heeft. Op andere momenten vervangen oplichters vergelijkbare letters die ook accenten, glyphs, diakritische tekens en meer bevatten. Laten we de makeuseof.com-URL opnieuw gebruiken, maar deze keer met een breder scala aan vervangende tekens.

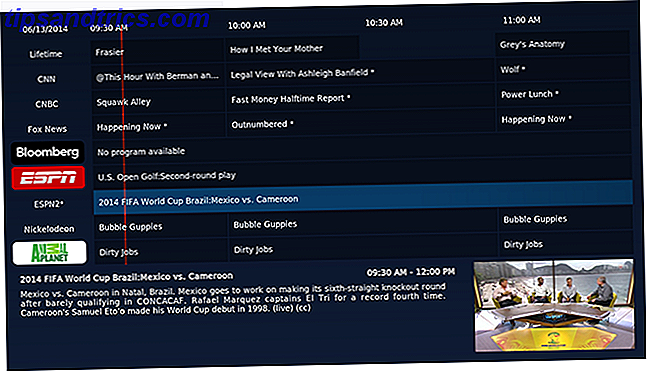

Om het punt te illustreren heb ik een aantal vrij voor de hand liggende karakterwijzigingen in het bovenstaande voorbeeld opgenomen. Zo ziet onze valse URL er ook uit in de Google Chrome-omnibox.

![]()

Klopt, toch? Als de URL wordt weergegeven als een koppeling in een e-mail, vangen sommige gebruikers niet het verschil. Hetzelfde kan worden gezegd voor de statusbalk van de browser die een voorbeeld is van de URL waarop u wilt klikken. Het is klein en enigszins uit het zicht, dus je merkt misschien niet een URL met subtielere verschillen dan ons voorbeeld.

punycode

Je hoeft geen slachtoffer te worden. Sommige moderne browsers nemen al stappen om te voorkomen dat gebruikers URL-lookalike sites bezoeken. Chrome, Safari, Opera en Microsoft Edge hebben allemaal beperkende maatregelen getroffen.

De site van Brian Krebs heeft een goed voorbeeld van deze mitigatie-tactiek, waarbij een onopvallende-maar-nep-versie van ca.com feitelijk wordt omgezet naar xn--80a7a.com .

Deze vertaling staat bekend als "Punycode" en veel browsers gebruiken dit speciale coderingsformaat om directe bescherming te bieden tegen phishing-aanvallen via homografie. Punycode vergrendelt in wezen de browsertekenset in een standaard ASCII-set die az, AZ en 0-9 bevat (ook bekend als de LDH-regel, voor beletters, d igits, h yphens).

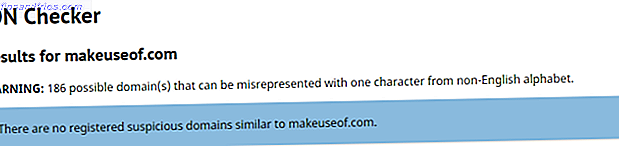

Wilt u zien hoe uw website wordt gevormd? Bekijk deze domeincontroleur die door Hold Security is ontwikkeld. Zet uw domein en bijbehorend topleveldomein (zoals .com of .org) in de zoekopdracht en ga aan de slag. Gelukkig voor ons zijn er geen makeuseof.com imitators op het internet - maar er zijn 186 mogelijke variaties als iemand de site zou willen nagebootst hebben.

typosquatting

Internationalised domain name phishing-aanvallen op homografieën zijn niet zo nieuw. Ze groeien in bekendheid omdat oplichters beter gebruik maken van hun beschikbare toolset. De homograph-aanval lijkt in feite veel op een ander domein phishing-scam: typosquatting Hoe je jezelf kunt beschermen tegen deze 8 Aanvallen tegen sociale technologie Hoe je jezelf kunt beschermen tegen deze 8 Aanvallen tegen sociale technologie Welke technieken voor social engineering zou een hacker gebruiken en hoe zou je jezelf tegen hen beschermen? ? Laten we een paar van de meest voorkomende aanvalsmethoden eens bekijken. Lees verder .

Typosquatting is de praktijk om een hele reeks verkeerd gespelde domeinnamen te registreren en kwaadaardige inhoud te hosten of een valse inlogportal voor nietsvermoedende gebruikers. Bijvoorbeeld, hoe vaak heb je snel "Amozon" of "Facebok?" Getypt. Eigenlijk houden grotere sites als deze soms rekening met spelfouten, en je komt op de juiste plaats ... meestal. Je moet echter waakzaam blijven.

Beveiligd blijven en gespoofde URL's vermijden

Het vinden van een gemanipuleerde of gemanipuleerde URL heeft zijn eigen reeks problemen. Bovendien, als de kwaadwillige URL een "legitiem" HTTPS-certificaat heeft Wat is een veiligheidscertificaat voor de website en waarom zou u erom geven? Wat is een veiligheidscertificaat voor de website en waarom zou u dit belangrijk vinden? Lees Meer, het maakt detectie een beetje moeilijker. Maar je hoeft niet alleen te strijden.

Zoals eerder vermeld, probeert uw browser dit probleem al te verhelpen door alle URL's te dwingen zich aan Punycode te houden. Buiten de browser vlieg je echter min of meer solo, maar hier zijn toch een paar tips.

- E-mails : klik niet op links in e-mails. Je moet altijd controleren of de link waar je naar toe gaat, je neemt, zelfs als het van iemand is die je vertrouwt.

- E-mailclient : afhankelijk van uw e-mailclient heeft u misschien de mogelijkheid om links binnen inkomende e-mails volledig uit te schakelen; Het verhogen van het rommelfilterniveau Hoe Outlook-junkmail en e-mailrommel vermijden Vermijd Outlook-junkmail en rommel in e-mail Als u moeite heeft om uw e-mails te lezen, zult u dol zijn op deze Outlook-functies. Ze kunnen u helpen bij het filteren en prioriteren van alle inkomende e-mail. Met Meer wordt een aanzienlijk deel van de binnenkomende schadelijke e-mail verwijderd.

- Linkcontrole : gebruik een link checker als u niet zeker bent. U ontvangt bijvoorbeeld een verdachte link via e-mail. In plaats van erop te klikken, kopieert en plakt u het in een van deze vijf-link checkers om het te valideren. 5 Snelle sites die u laten controleren of koppelingen veilig zijn 5 Snelle sites die u laten controleren of koppelingen veilig zijn Wanneer u een link ontvangt, moet u controleer of het geen bron van malware is of een front voor phishing - en deze koppelingen kunnen helpen. Lees verder . Hetzelfde geldt voor uw sociale media-accounts.

- Sociale media: net als bij uw e-mail klikt u niet alleen op een link die in uw feed wordt weergegeven.

- Browser: houd uw browser up-to-date. Een update voor Chrome en Firefox in 2017 veranderde plotseling het coderingsproces van Punycode en maakte beide browsers tijdelijk kwetsbaar voor een homograafaanval.

En, zoals altijd, onderwijs over de talloze beveiligingsbedreigingen waarmee we online worden geconfronteerd 6 Gratis cyberbeveiligingscursussen die u online veilig houden 6 Gratis cyberbeveiligingscursussen die u online veilig houden Verbaasd over online beveiliging? In de war over identiteitsdiefstal, versleuteling en hoe veilig is het om online te winkelen? We hebben een lijst samengesteld met 6 gratis cyberbeveiligingscursussen die alles uitleggen, klaar om vandaag te volgen! Lees Meer is de beste mitigatie tactiek van allemaal. Zodra je een paar van de meer voor de hand liggende schadelijke online activiteiten rondom jezelf begint op te merken, werk je meteen veel veiliger .