Apple heeft historisch gezien zijn desktopproducten op de markt gebracht als zijnde ongevoelig voor de ongebreidelde malware die Microsoft-systemen in het begin van de jaren 2000 teisterde, maar de enorme populariteit van de iPhone heeft het tot een belangrijk doelwit gemaakt.

Volgens rapporten kan malware die "duizenden" iPhones beïnvloedt de App Store-inloggegevens stelen, maar de meerderheid van de iOS-gebruikers blijven volkomen veilig. Dit is wat u moet weten over malware en de benadering van Apple van mobiele beveiliging.

Wat is malware?

Malware is een combinatie van 'kwaadwillende' en 'software' en verwijst naar elke software die met geweld toegang krijgt tot, gegevens verzamelt van of de normale werking van een apparaat verstoort - vaak met schadelijke gevolgen.

Het gedrag van malware varieert, evenals de ernst van een malware-infectie. Wat moet ik doen? Als je denkt dat je computer is gehackt in wat te doen als je denkt dat je computer is gehackt. Heb je ooit je computer gehackt of je hebt afgevraagd of was de muisbeweging een online indringer? De dreiging blijft krachtig, maar met voldoende beveiligingssoftware op je computer geïnstalleerd ... Lees meer. Sommige varianten - zoals Cryptolocker CryptoLocker is de meest nare malware ooit en dit is wat u kunt doen CryptoLocker is de meest nare malware ooit. Hier is wat u kunt doen CryptoLocker is een soort schadelijke software die uw computer volledig onbruikbaar maakt door al uw bestanden te versleutelen. Vervolgens wordt er geld gevraagd voordat de toegang tot uw computer wordt geretourneerd. Lees meer en specifiek voor Australië Torrentlocker TorrentLocker is een nieuwe Ransomware Down Under. En het is kwaad. TorrentLocker is een nieuwe Ransomware Down Under. En het is kwaad. Lees meer - codeer bestanden en dwing de slachtoffers om losgeld te betalen om hun bestanden terug te krijgen. Anderen leggen elke druk op de knop Do not Fall Victim to Keyloggers: Gebruik deze belangrijke anti-keylogger tools Val niet met keyloggers: gebruik deze belangrijke anti-keylogger tools In het geval van online identiteitsdiefstal spelen keyloggers een van de belangrijkste rollen in de feitelijke daad van stelen. Als u ooit een online account van u hebt gestolen - of het nu voor ... Lees meer is, het door te sturen naar een aanvaller die er vervolgens overheen spoelt, op zoek naar gebruikersnamen, wachtwoorden en creditcardgegevens.

Deze variëteiten van kwaadaardige software worden al lang geassocieerd met desktopbesturingssystemen. Maar voor het grootste deel is iOS op de een of andere manier ontsnapt aan het ergste. Waarom? Welnu, sommige zeer slimme ontwerpkeuzes van Apple.

Waarom is iOS beveiligd?

Apple ontwierp iOS met de nadruk op beveiliging en maakte een aantal architecturale beslissingen waardoor het een fundamenteel veilig systeem werd. Als gevolg hiervan heeft Apple ervoor gezorgd dat malware op iOS de uitzondering is, en niet de regel.

Ommuurde tuin

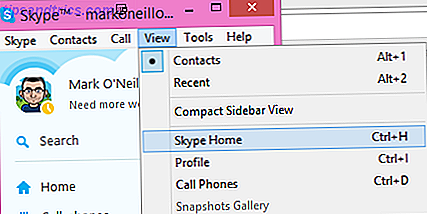

Apple heeft ongelooflijk veel controle over hun platform uitgeoefend. Dit strekt zich zelfs uit tot de bronnen waar gebruikers apps kunnen downloaden. De enige officieel ondersteunde en geautoriseerde plaats om toepassingen van derden te krijgen, is echter de officiële App Store van Apple.

Dit heeft veel gedaan om te voorkomen dat gebruikers per ongeluk malware downloaden terwijl ze door de donkerste uithoeken van het internet bladeren. Maar dat is niet alles. Apple heeft een aantal strenge beveiligingsprocedures die voorkomen dat malware in de eerste plaats in de App Store terechtkomt, inclusief statische analyse van alle ingezonden broncode.

Dat gezegd hebbende, dit systeem is niet waterdicht. In 2013 slaagden onderzoekers van Georgia Tech erin een kwaadaardig programma in te dienen bij de App Store. Dubbed 'Jekyll', het kon Tweets plaatsen, e-mails verzenden en oproepen doen, allemaal zonder de toestemming van de gebruiker. Jekyll is kort geleden in de App Store verwijderd.

sandboxing

Alle applicaties die op een iPhone zijn geïnstalleerd, zijn geïsoleerd van elkaar en van het onderliggende besturingssysteem. Een geïnstalleerde toepassing zou dus fysiek niet in staat zijn om essentiële systeembestanden te verwijderen en zou geen ongeautoriseerde actie kunnen uitvoeren op een externe toepassing, behalve door geautoriseerde API-aanroepen. Wat zijn API's, en hoe veranderen open API's het internet Wat zijn API's, En hoe veranderen open API's van internet Heb je je ooit afgevraagd hoe programma's op je computer en de websites die je bezoekt met elkaar "praten"? Lees verder .

Deze techniek wordt Sandboxing genoemd en is een essentieel onderdeel van het iOS-beveiligingsproces. Alle iOS-applicaties zijn van elkaar sandboxed, zodat alle mogelijke manieren voor kwaadwillende activiteiten beperkt zijn.

machtigingen

De kern van iOS is een variant van UNIX, BSD genaamd. Net als neef Linux, is BSD veilig door design. Dat komt deels door het beveiligingsmodel van UNIX. Dit komt in feite neer op zorgvuldig gecontroleerde machtigingen.

In UNIX wordt wie een bestand leest, schrijft, verwijdert of uitvoert, zorgvuldig gespecificeerd in iets dat bestandsrechten heet. Sommige bestanden zijn eigendom van 'root', wat in feite een gebruiker is met wat in feite 'God-permissies' zijn. Om deze rechten te wijzigen, of om toegang te krijgen tot deze bestanden, moet je ze openen als de 'root'-gebruiker.

Root-toegang kan ook worden gebruikt om willekeurige code uit te voeren, wat gevaarlijk kan zijn voor het systeem. Apple ontkent opzettelijk root-toegang voor gebruikers. Voor de meeste iOS-gebruikers is er geen echte behoefte aan.

Als gevolg van de beveiligingsarchitectuur van Apple is malware die van invloed is op iOS-apparaten onwaarschijnlijk zeldzaam. Natuurlijk is er een uitzondering: jailbroken apparaten.

Wat is Jailbreaking en waarom kan het slecht zijn?

Jailbreaking is een term die wordt gebruikt om het verwijderen van de beperkingen te beschrijven die Apple Jailbreak & iOS plaatst: de voor- en nadelen van het vervallen van uw garantie Jailbreaking & iOS: de voors en tegens van het afdoen van uw garantie Hebt u onlangs de behoefte aan jailbreak ervaren? Met de nieuwste tools is het loslaten van je iPhone, iPod Touch of iPad (niet iPad 2) net zo eenvoudig en toegankelijk als mogelijk is. Er zijn ... Lees meer over zijn besturingssysteem.

Het geeft gebruikers toegang tot delen van het besturingssysteem die voorheen verboden waren, downloadt apps van externe bronnen zoals Cydia, gebruikt apps die door Apple zijn verboden (zoals de Grooveshark-app Grooveshark - Gratis legale online muziek Grooveshark - gratis juridisch Online Music Read More) en het kern-OS aanpassen of aanpassen.

Er zijn een aantal ernstige veiligheidsrisico's verbonden aan het jailbreaken van een iOS-apparaat en we hebben kort samengevat enkele van de redenen waarom u de praktijk zou willen vermijden. 4 Duidelijke beveiligingsredenen om uw iPhone of iPad 4 niet te jailbreaken Jailbreak Je iPhone of iPad Jailbreaking kan de vele beperkingen van Apple wegnemen, maar voordat je je apparaat jailbreakt, is het een goed idee om de voordelen en mogelijke nadelen tegen elkaar af te wegen. Lees verder .

Cruciaal is dat applicaties die niet door het rigoureuze beveiligingstestproces van Apple zijn gegaan, gevaarlijk kunnen zijn en zelfs de veiligheid van applicaties die al zijn geïnstalleerd in gevaar kunnen brengen. Het standaard iOS-rootwachtwoord is bekend en wordt zelden gewijzigd, wat een reële zorg is voor iedereen die software van externe bronnen installeert. Apple is duidelijk over zijn beleid met jailbreak: updates kunnen niet worden geïnstalleerd zonder terug te keren naar stock iOS-update of je gehailde iPhone of iPad herstellen De juiste manier bijwerken of je gehailde iPhone of iPad op de juiste manier terugzetten Je hebt je plezier gehad de beperkingen van Apple negeren, en nu wil je dat vanilla iOS weer in al zijn glorie is. Gelukkig is het proces zelfs gemakkelijker dan jailbreaking. Lees verder .

Op dit moment is er een zeer reële dreiging van malware-adresserende apparaten met jailbreak, AppBuyer genoemd, en het krijgen van een infectie kan je veel geld kosten.

iPhone Malware In The Wild

Bekend en gerespecteerd netwerkbeveiligingsbedrijf PaloAlto Networks heeft onlangs een iOS-virus aangetroffen dat duizenden iOS-apparaten heeft besmet. Ze noemden het AppBuyer, vanwege de manier waarop het App Store-inloggegevens steelt en vervolgens applicaties koopt.

Het is niet definitief bewezen hoe het apparaten infecteert, maar wat bekend is, is dat het alleen apparaten kan infecteren die gejailbreakt zijn. Na installatie wacht AppBuyer tot de slachtoffers verbinding maken met de legitieme App Store en onderschept ze hun gebruikersnaam en wachtwoord tijdens het transport. Dit wordt vervolgens doorgestuurd naar een opdracht- en besturingsserver.

Kort daarna downloadt de malware wat meer kwaadaardige software die is vermomd als een hulpprogramma voor het ontgrendelen van .GZIP-bestanden. Dit gebruikt de inloggegevens van de gebruiker om meerdere applicaties te kopen in de officiële App Store.

Er is geen duidelijke manier om AppBuyer te verwijderen. Het officiële advies van Palo Alto Networks is om je iOS-apparaten niet te jailbreaken in de eerste plaats. Als u geïnfecteerd raakt, raden we u aan uw Apple-inloggegevens opnieuw in te stellen en het iOS-besturingssysteem voor aandelen opnieuw te installeren.

De details op een laag niveau van hoe AppBuyer werkt, worden verder beschreven in een uitstekende blogpost van Palo Alto Networks.

Een onduidelijke en toch aanwezige dreiging

In het kort: ja, je iPhone kan geïnfecteerd raken met malware. Maar realistisch gezien is dit alleen mogelijk als je het jailbreakt. Wil je een veilige iPhone? Doei het niet jailbreaken. Wil je een superveilige iPhone? Lees in verharding.

Heb je je telefoon jailbreaken? Had je beveiligingsproblemen? Vertel eens, het opmerkingenveld staat hieronder.

PhotoCredit: Denys Prykhodov / Shutterstock.com, Kilmainham Gaol (Sean Munson), 360b / Shutterstock.com

![Waarom deze technologieblogger geen smartphone heeft [Opinie]](https://www.tipsandtrics.com/img/social-media/260/why-this-technology-blogger-does-not-own-smartphone.jpg)